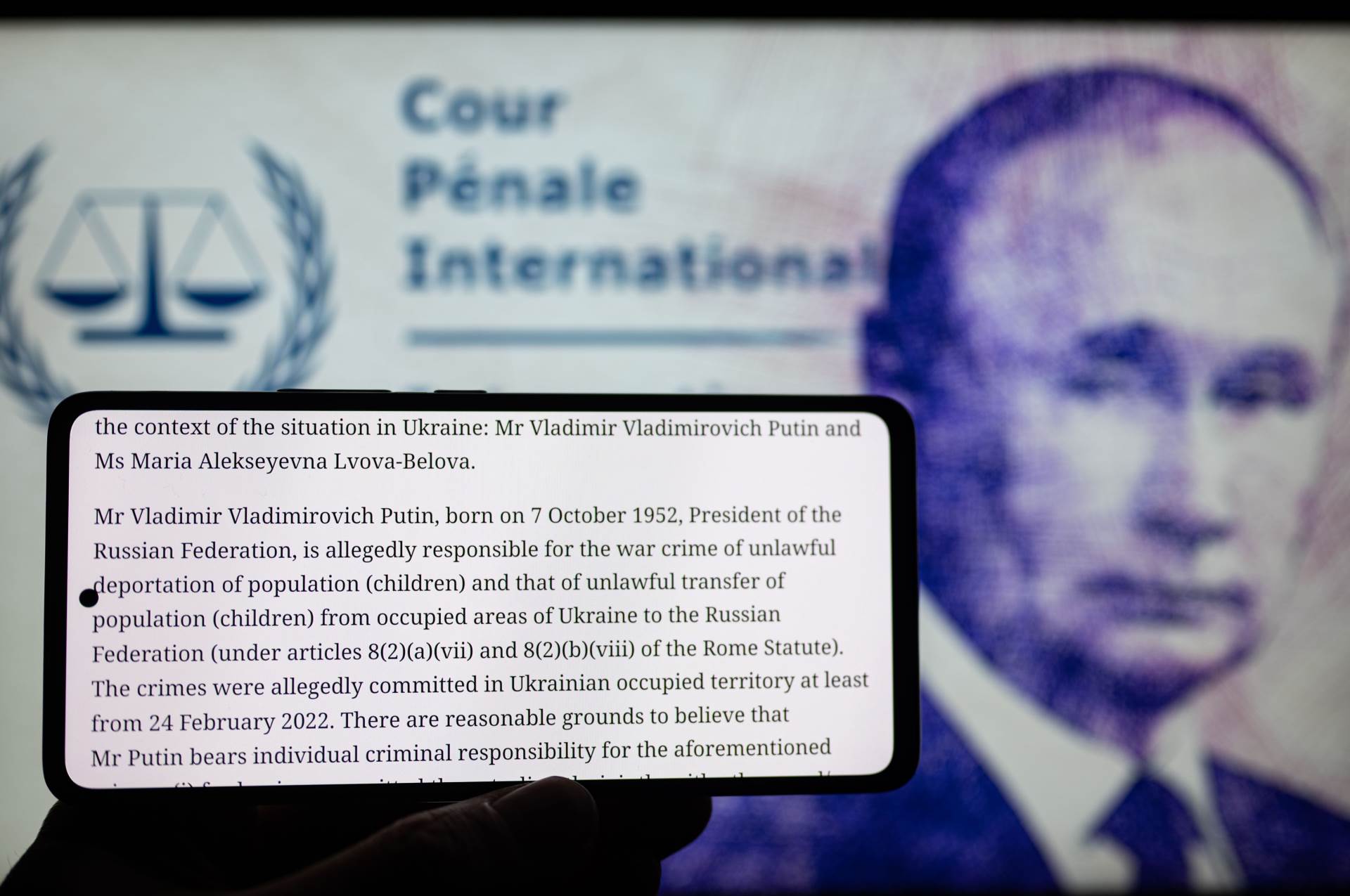

Tisuće internih dokumenata koje je novinarima proslijedio bivši zaposlenik ruske softverske kompanije u službi Kremlja daju uvid u alate koje moskva koristi za širenje dezinformacija i cyber napade.

Takozvani dosjei Vulkan, objavljeni u njemačkim medijima u četvrtak, 30. ožujka, odnose se na rusku kompaniju NTC Vulkan i daju uvid u način na koji se vojne operacije, psihološko ratovanje i cyber napadi isprepliću u borbi za interese Moskve.

Dokumente je navodno jedan zviždač predao njemačkom listu Suddeutsche Zeitung 24. veljače 2022. jer se protivio invaziji na Ukrajinu.

Cyber napadi i širenje dezinformacija

Sadržaj dokumenata analiziralo je više od 50 novinara iz osam država, među kojima su britanski The Guardian, američki The Washington Post i francuski Le Monde, a predvode ih njemački medij za istraživačko novinarstvo Paper Trail Media i list Der Spiegel.

"Tisuće stranica tajnih dokumenata otkrivaju kako je tvrtka NTC Vulkan sa sjedištem u Moskvi i pod ugovorom s ruskim ministarstvom obrane pomagala ruskim obavještajnim službama" u svrhu izvođenja cyber napada, širenja dezinformacija, i nadzora interneta. U istrazi je utvrđena i povezanost NTC Vulkana i hakerskih skupina Sandworm i Cozy Bear, navode iz Paper Trail Media.

Dokumenti otkrivaju i alate koji su korišteni za usmjeravanje rasprava na društvenim mrežama, nadzor i špijuniranje, manipuliranje javnim mnijenjem, miješanje u izbore, i cenzuru. U njima se vidi i uska suradnja između ruskih obavještajnih službi i tvrtke NTC Vulkan, čiji zaposlenici su redovno sudjelovali na tribinama o temama poput borbe protiv digitalnog "ekstremizma."

"Cilj nije agresivan protunapad. Radi se o tome da osiguramo kako imamo moć za detekciju i zaustavljanje takvih napada. Trebaju nam takve sposobnosti," rekla je njemačka ministrica unutarnjih poslova Nancy Faeser.

'Ugledni' klijenti

U dokumentima su i interni dopisi i sporazumi s raznim proizvođačima softvera, kao i popis klijenata tvrtke, među kojima su obavještajna služba za unutrašnje poslove FSB, obavještajna služba u inozemstvu SVR, vojna obavještajna služba GRU, kao i skupina hakera Sandworm koja radi za GRU i koju se sumnjiči za napade na elektrodistribuciju u Ukrajini i aktivnu podršku ruskoj invaziji.

Googleova skupina za analizu digitalnih prijetnji (Google Threat Analysis Group, TAG) već je ranije optužila NTC Vulkan za umiješanost u širenje špijunskog softvera kojeg je provodila ruska hakerska skupina Cozy Bear 2012. godine.

U dokumentima se opisuju razni alati koje NTC Vulkan koristi za detekciju sigurnosnih propusta, planiranje napada na mrežnu infrastrukturu, cenzuru, dezinformacije i nadzor.

Jedan od alata koji se koristi ood 2018. zove se Scan-V. Njime se prikupljaju informacije o metama, poput mrežne infrastrukture, odjela i zaposlenika, kako bi se moglo špijunirati na daljinu.

Prikupljanje informacija se djelomično bazira na javno dostupnim izvorima, uključujući i internetske stranice koje se bave sigurnosnim propustima. Kao dio većeg alata za napade, taj softver može skenirati ciljane sustave, uočiti njihove ranjivosti i zatim interno koordinirati napade. A sve otkrivene točke ranjivosti spremaju se u bazu podataka.

Amezit

Alat nazvan Amezit napravljen je za cenzuru, nadzor i širenje dezinformacija, ali i za uočavanje propusta u sofveru pojedinih telekom kompanija kao što su Huawei, Juniper ili Cisco. Kako bi se ometao digitalni promet, stvaraju se lažne verzije postojećih stranica i preko njih se širi lažan ili iskrivljen sadržaj.

Dezinformacije se šire masovnim otvaranjem lažnih profila koji koji onda diseminiraju sadržaj koji podržava Kremlj putem e-maila, SMS poruka i društvenih mreža. Javno mnijenje se može mijenjati ciljanim promicanjem određenih heštegova, a sve se to radi uz pomoć botova.

Identificirano je i nekoliko stotina korisničkih računa na Twitteru za koje se sumnja da su direktno ili indirektno povezani s dokumentima. Kako bi se tim aktivnostima zameo trag i uklonila povezanost s Rusijom, upute nalažu otvaranje e-mail adresa na servisima Gmail, Yahoo ili Hotmail, i obavljanje uplata putem kriptovaluta ili prepaid kreditnih kartica. Nadalje, softver nazvan LPI/Legend maskira porijeklo podataka uklanjanjem ili falsificiranjem tzv. metadate.

Softver nazvan Crystal-2V namijenjen je za napade na ključnu infrastrukturu, poput željezničkog ili zrakoplovnog prometa, električne mreže ili vodovoda. No iz dokumenata se čini da se nalazi tek u probnoj fazi i nema dokaza da je ikad bio korišten.

Takozvani Project Fraction koristi se za nadzor i praćenje aktivnosti koje kritiziraju vladajući režim unutar granica Rusije. Umjetna inteligencija se koristi za masovni nadzor objava na društvenim mrežama, uključujući Facebook, Twitter, kao i ruske mreže VKontakte i Odnoklasniki i za označavanje "opasnog" sadržaja.

(Preveo David Spaić-Kovačić. Originalan članak pročitajte ovdje: Vulkan Files reveal Russia’s cyberwarfare strategy)